Jake Angeli, connu sous le nom de "QAnon Shaman", lors des émeutes du Capitole à Washington le 6 janvier. Image: Shutterstock / Johnny Silvercloud

Comment journalistes et citoyens ont identifié collaborativement les émeutiers du Capitole

Lire cet article en

Le mercredi 6 janvier à 14 heures, les journalistes du site d’investigation à but non lucratif Bellingcat ont commencé à s’échanger des messages frénétiquement. « Commençons à extraire les vidéos dès maintenant » pouvait-on lire sur leur chaîne Slack alors qu’ils voyaient apparaître à la télévision des images des émeutiers et des partisans du président Donald Trump pénétrant dans l’enceinte du Capitole, à Washington. Depuis Toronto, où il réside, Giancarlo Fiorella a commencé à faire des recherches par mots clés et à créer des colonnes pour suivre la manifestation sur TweetDeck. Il a divisé l’écran de son ordinateur en trois pour pouvoir suivre simultanément les images diffusées en direct à la télévision et les images diffusées sur les réseaux sociaux. Au même moment, ses collègues enquêteurs à Bellingcat Charlotte Godart, Aric Toler, et Eliot Higgins ont commencé leurs propres recherches sur Facebook, Instagram et d’autres plates-formes permettant de diffuser des vidéos en direct. Les journalistes ont ainsi pu suivre et enregistrer des extraits de video diffusées depuis l’intérieur du Capitole, y compris certaines séquences filmées par l’activiste nationaliste blanc connu sous le nom de « Baked Alaska », qui filmait en direct les évènements sur l’application appelée Dlive.tv.

Les journalistes ont dû agir vite. Ils savaient que les émeutiers qui diffusaient des images de l’insurrection violente sur les réseaux sociaux se rendraient vite compte qu’ils étaient impliqués dans des crimes graves et commenceraient à supprimer les vidéos. Les violences ayant eu lieu pendant la prise d’assaut du bâtiment ont entraîné la mort de cinq personnes et blessé une dizaine de policiers. Les émeutiers, incités à se rendre au Capitole par le président Donald Trump, ont saccagé le siège du Congrès américain alors que les parlementaires confirmaient la victoire du candidat démocrate Joe Biden aux élections présidentielles.

En même temps que les journalistes de Bellingcat, une armée d’internautes experts en enquête en ligne ont commencé à faire des recherches simultanément sur l’assaut du Capitole. Les experts en enquête en sources ouvertes du Citizen Lab de Toronto et de la plateforme d’archivage de données tchèque Intelligence X ont commencé à stocker de nombreux documents à l’aide de programmes permettant d' »aspirer » de manière automatique les contenus diffusés sur les réseaux sociaux. La majeure partie des contenus a probablement été téléchargée sur Reddit puis archivée sur la plateforme de stockage en ligne MEGA, basée en Nouvelle-Zélande.

Le résultat de ce travail collectif est qu’une quantité astronomique de preuves a été préservée, aidant à identifier les auteurs des violences et les victimes et à comprendre cette tragédie historique. Ce travail de documentation sert aussi à contrer le récit élaboré par les médias d’extrême droite, tentant de faire passer cet évènement comme une émeute provoquée par des infiltrés de gauche.

Ces enquêteurs-citoyens ont utilisé des outils très variés pour identifier et rechercher les antécédents des émeutiers. Ils ont identifié des activistes d’extrême droite, des suprémacistes blancs et des loyalistes inconditionnels de Trump, et observé qu’un grand nombre d’entre eux avaient des antécédents militaires et eu des démêlés avec la justice. Pour les retrouver, les internautes ont passé au peigne fin les réseaux sociaux, observé avec précision les vidéos, qu’ils ont croisées avec des bases de données sur les symboles d’extrême droite. Certains journalistes ont même collaboré avec le FBI et utilisé un logiciel de reconnaissance faciale.

L’organisation Bellingcat, membre de GIJN, a la structure idéale pour réaliser ce type d’enquêtes. Basé aux Pays-Bas, le site d’investigation dispose d’un réseau international de journalistes experts en enquêtes en sources ouvertes. Le média a acquis une renommée internationale après avoir enquêté sur des sujets aussi complexes que la destruction du vol MH370 de la Malaysia Airlines par un missile russe, les attaques à l’arme chimique contre des civils en Syrie et l’empoisonnement d’opposants russes par le Kremlin, le plus célèbre étant Alexey Navalny.

Le soir des émeutes à Washington, Giancarlo Fiorella observait la photo de profil Facebook de l’un des émeutiers, qui portait des menottes en plastique blanches dans l’une des chambres du Congrès. Celle-ci a soudain disparu de son écran. Le compte Facebook de l’individu avait été subitement supprimé. Heureusement, le journaliste avait déjà téléchargé la majorité des données accessibles sur le compte.

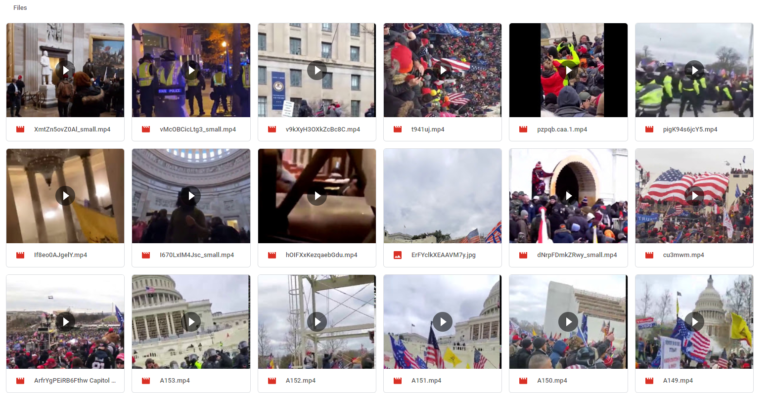

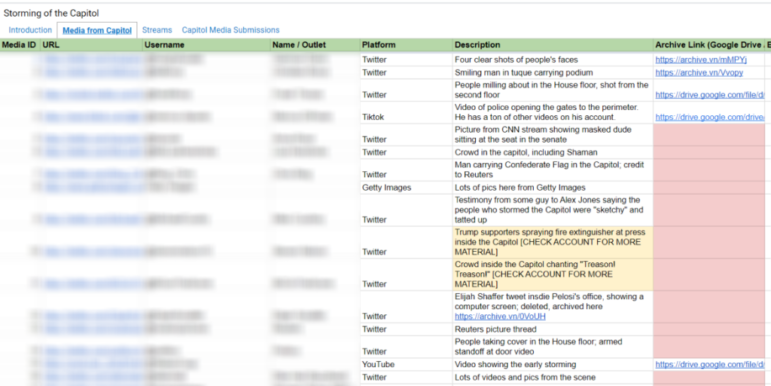

Pour enquêter collaborativement sur l’assaut du Capitole, Bellingcat a créé une feuille de calcul Excel. Ils y ont ajouté des liens vers 260 « éléments » confirmés et vérifiés sur les émeutes. Certains éléments contenaient des dizaines d’images. Les journalistes ont utilisé des outils open source comme Twitter Video Downloader pour archiver les vidéos et ont encore en stock 250 fichiers à vérifier. Le mot-clé « Capitole » était si répandu sur les réseaux sociaux le soir des émeutes que l’équipe n’a même pas effectué de recherches géolocalisées sur TweetDeck. Mais d’autres enquêteurs ont probablement utilisé cette méthode pour réduire la zone de leurs recherches autour du Congrès.

18 vidéos de l’assaut du Capitole publiées sur les réseaux sociaux parmi les centaines que l’équipe de Bellingcat a réussi à aspirer et archiver dans leur feuille de calcul excel.

L’équipe a également lancé un appel de crowdsourcing pour que les citoyens puissent leur envoyer directement des images via un formulaire en ligne permettant de les vérifier.

« Je travaille à Bellingcat depuis deux ans. Jamais autant de personnes n’avaient collaboré avec nous sur un évènement. Des citoyens ‘ordinaires’ nous envoyaient des documents et nous disaient ‘Comment est-ce que je peux vous aider?' », raconte Giancarlo Fiorella. « Bien sûr il est utile de savoir coder sur Python et utiliser des outils de reconnaissance faciale avancés. Mais si vous savez simplement copier des liens – utiliser Control-C et Control-V – et que vous savez réfléchir de manière créative aux mots clés que les gens sont susceptibles d’utiliser lors de ce type d’évènements, vous pouvez faire ce genre de travail et collaborer avec nous. »

En quelques jours, l’équipe de Bellingcat a publié un compte-rendu détaillé sur la façon dont l’ancienne militaire au sein de l’armée de l’air américaine Ashli Babbitt était passée du soutien de l’ancien président démocrate Barack Obama à celui de Donald Trump avant de participer à l’assaut du Capitole, où elle a été abattue et tuée.

Bertram Hill, journaliste spécialisé dans les enquêtes en sources ouvertes pour BBC Africa Eye, explique avoir déjà utilisé la méthode de Bellingcat pour enquêter sur des manifestations publiques violentes en Afrique. Celle-ci consiste à aspirer et archiver rapidement des données en répartissant les journalistes sur plusieurs plateformes de publications en ligne différentes. Bertram Hill a ainsi élaboré un tableau de bord de 200 outils pour enquêter en sources ouvertes pouvant être utilisés par les journalistes d’investigation africains.

Le journaliste explique que la planification et l’organisation sont cruciales pour ce type d’enquêtes.

« Dans l’idéal, vous devez avoir un plan pour superviser le travail de l’équipe, vous devez savoir à l’avance quels sont les comptes les plus importants sur les réseaux sociaux lorsque l’évènement survient et quels internautes seront présents »conseille-t-il. « En général, je nettoie le bureau de TweetDeck et je crée de nouvelles colonnes basées uniquement sur l’événement sur lequel je travaille, avec des phrases clés, des profils pouvant potentiellement participer à l’évènement et des listes Twitter utiles. Cela me permet de manquer le moins de choses possibles ».

Giancarlo Fiorella et Bertram Hill nous ont donné dix conseils et techniques pour documenter et enquêter sur des événements publics violents comme l’assaut du Capitole:

- Organisez vos téléchargements. Les personnes impliquées dans des émeutes vont probablement rapidement supprimer leurs publications sur les réseaux sociaux. Faites en sorte de télécharger et d’archiver les vidéos et les images le plus vite possible. Les vidéos postées par des personnes montrant en direct qu’elles participent à des actions violentes et punies par la loi doivent être les premières à être téléchargées. Ensuite, vous pouvez télécharger le matériel publié par des spectateurs qui ne prennent pas part aux évènements, puis enfin les vidéos publiées sur les grandes plates-formes qui pourraient les supprimer pour violation de leurs politiques en matière de conduite haineuse et apologie de la violence. Les vidéos publiées par les journalistes peuvent être téléchargés ultérieurement.

- Répartissez-vous les plateformes. Pour enquêter sur l’assaut du Capitole, Giancarlo Fiorella s’est ainsi concentré sur les publications Twitter, en utilisant TweetDeck, tandis que ses collègues se sont focalisé sur Facebook et sur d’autres plateformes. Vous pouvez utiliser l’application Who Posted What, qui permet de faire des recherches ciblées sur Facebook en utilisant des paramètres spécifiques. Au sein de l’équipe de Bertram Hill, les journalistes se répartissent les tâches de veille de Twitter, Facebook, Telegram et WhatsApp.

La feuille de calcul Excel de Bellingcat contenant les preuves vérifiées de l’assaut collectées à la fois par les journalistes de Bellingcat et des internautes ayant participé au travail de recherche collectif.

- Vous pouvez utiliser des sites externes pour archiver la vidéo – mais codez si vous le pouvez. Vous pouvez vous rendre sur twittervideodownloader.com pour Twitter, FBdown.net pour la vidéo Facebook et y2mate.com pour YouTube – et enregistrer les vidéos archivées sur drive. Attention, cependant, les téléchargements vers des sites tiers peuvent potentiellement enfreindre les politiques de droits de la plate-forme. L’utilisation de lignes de code de base dans des interfaces de « ligne de commande » est une option plus sûre. Vous pouvez aussi utiliser youtube-dl pour télécharger des vidéos YouTube

- Recherchez les preuves originales en partant des retweets de réaction. « Les gens qui ne font que mentionner une vidéo peuvent vous conduire à des preuves », explique Giancarlo Fiorella. « Peut-être que la personne qui a mis en ligne la vidéo n’a rien écrit, mais peut-être que quelqu’un qui regarde la vidéo commentera : « Oh mon Dieu, je pense que dans cette vidéo, on peut voir la fusillade! ». Selon lui, des insultes sont souvent écrites pour commenter des évènements violents dont on peut également les utiliser comme mots clés pour faire des recherches.

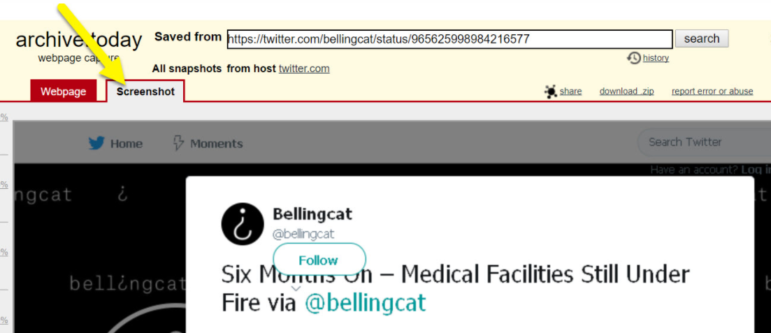

Bien qu’ils soient moins sécurisés, les enquêteurs de Bellingcat mentionnent que la fonction de capture d’écran de l’outil Archive.today peut être très utile dans l’urgence; il permet de copier de longues pages de réseaux sociaux sous forme d’images uniques.

- Trouvez une stratégie pour archiver les vidéos diffusées en direct qui fonctionne pour votre équipe. Giancarlo Fiorella explique que l’archivage des vidéos diffusées en direct s’est avéré une tâche compliquée pendant l’assaut du Capitole. Un membre de l’équipe a expérimenté un extension de navigateur avancée, tandis que Giancarlo Fiorella a attendu la fin de la diffusion pour récupérer l’URL. Selon Bertram Hill, les fonctions standard d’enregistrement d’écran sont souvent défaillantes mais peuvent parfois suffire à capturer des vidéos en direct mais il existe des outils en ligne payants plus efficaces. « L’avantage des diffusions en direct est qu’elles contiennent des métadonnées qui peuvent être très utiles », précise Bertram Hill.

- Utilisez Hunch.ly pour archiver votre propre recherche. Certaines des dizaines de pages que vous visitez pour télécharger le plus de données possibles vont ensuite être supprimées ou devenir plus importantes ultérieurement. Le plugin Hunch.ly vous permet ainsi d’enregistrer toutes vos recherches en ligne.

- Conservez les publications textuelles sur les réseaux sociaux sur des applications fiables comme Wayback Machine et Archive.today.

- Recherchez des bases de données fiables pour identifier les symboles. Vous pouvez faire des recherches sur la base de données des symboles haineux de l’Anti-Defamation League (ADL). Cela vous aidera à identifier les groupes d’extrême droite. « Lorsque nous identifions des tatouages, par exemple, l’ADL est vraiment utile. Je m’en suis aussi servi récemment pour identifier un drapeau », détaille Giancarlo Fiorella. Même la police de caractères des slogans sur les drapeaux et les chemises peut être vérifiée sur l’outil WhatTheFont. Par exemple, des recherches récentes indiquent que la police « Cloister Black Light » est très souvent associée aux groupes de miliciens.

Bellingcat a pu archiver des vidéo comme celle-ci, publiées sur le site Web de droite Infowars, qui a aidé à identifier les émeutiers.

- Essayez une application de reconnaissance faciale puissante si tout le reste échoue. En plus des outils traditionnels de recherche d’image inversée tels que Yandex et la recherche via Google Images, l’application de reconnaissance faciale open source PimEyes s’est avérée utile aux journalistes de Bellingcat pour identifier les émeutiers du Capitole. « Le site a quelques problèmes et il y a des enjeux considérables autour de la confidentialité, mais la technologie est vraiment incroyable », commente Giancarlo Fiorella. « Il suffit de saisir une capture d’écran du visage de quelqu’un et PimEyes recherchera sur Internet d’autres photos de cette personne. Plus l’image originale est claire, mieux c’est. »

- Surveillez simultanément l’actualité et les recherches en sources ouvertes. S’appuyer sur ce que les médias d’information et d’autres chercheurs trouvent est essentiel. « J’ai appris le nom de l’individu qui portait les menottes en plastiques grâce à un autre enquêteur appelé Regina Morales, qui a tweeté un nom, et ‘je pense que je l’ai trouvé’. Quelqu’un devrait faire un film sur les recherches pour identifier ce type. John Scott-Railton (enquêteur au Citizen Lab) coordonnait la traque, et il a compris que ce type était du Tennessee à cause d’un symbole qu’il avait remarqué sur lui. »

Giancarlo Fiorella explique que son équipe enquêtait également sur l’agression qui a eu lieu contre deux policiers à la porte ouest du Capitole. Les journalistes ont abandonné le projet après la publication de l' »excellente enquête » de l’équipe d’enquête visuelle du journal The New York Times sur ce même événement.

En plus d’élaborer une chronologie détaillée des événements, sous plusieurs angles de caméra, l’équipe de Bellingcat a également élaboré un plan et des ressources de crowdsourcing pour couvrir une éventuelle deuxième attaque par des groupes d’extrême droite au moment de l’investiture du président élu Joe Biden le 20 janvier.

Lectures complémentaires

Enquêter en utilisant TweetDeck

Techniques pour enquêter sur les violences policières

Guide pour authentifier une vidéo

Rowan Philp a été grand reporter au sein du Sunday Times sud-africain pendant 10 ans. Il a également été boursier au Washington Post et à l’université MIT. Rowan a effectué des reportages dans 27 pays. Il écrit régulièrement pour le Réseau international de journalisme d’investigation.

Rowan Philp a été grand reporter au sein du Sunday Times sud-africain pendant 10 ans. Il a également été boursier au Washington Post et à l’université MIT. Rowan a effectué des reportages dans 27 pays. Il écrit régulièrement pour le Réseau international de journalisme d’investigation.