Как найти владельца анонимного веб-сайта. Изображение: Shutterstock

Кто стоит за проблемным веб-сайтом: Методы известных расследователей

ЧИТАЙТЕ ЭТУ СТАТЬЮ НА ДРУГИХ ЯЗЫКАХ

Существуют разные способы определения физического или юридического лица, стоящего за проблемным веб-сайтом: есть как простые, так и очень сложные приёмы. Но любое успешное расследование анонимных сайтов, которые разжигают вражду, распространяют фейковые новости или дезинформацию, начинается с постановки схожего ряда вопросов.

На конференции по журналистике данных NICAR23 в штате Теннесси, США, состоялась панельная дискуссия, посвящённая расследованиям веб-сайтов. В ней принимали участие старшая научная сотрудница по вычислительным методам Центра цифровой журналистики Tow при Колумбийском универсистете При Бенгани и журналист Markup, специализирующийся на дата-расследованиях, Джон Киган. В дискуссии предложили использовать для работы с незнакомым цифровым ландшафтом хорошо знакомый журналистский метод. Если нужно найти ответ на вопрос «кто?» стоит за веб-сайтом, то следует начинать с вопросов «что?», «почему?», «когда?» и «как?», чтобы узнать о создании и развитии сайта. Затем можно пробовать задавать эти вопросы в разных формулировках.

Иногда всё на удивление очевидно. Например, можно скопировать и вставить фрагмент текста из условий использования веб-сайта или со страницы «про нас» в Google и посмотреть, на каких ещё сайтах используются такие же формулировки. А есть приёмы настолько сложные, что требуют написания программы на Python или изучения субдоменов – для этого уже требуются серьёзные компьютерные навыки. Некоторые очень эффективные методы кажутся сложными, но это не так – например, можно открыть исходный код веб-страницы и с помощью ‘Control-F’ легко найти уникальный финансовый номер владельца, который поможет обнаружить другие сайты, на которых используется тот же номер. (Жадность злонамеренных дельцов помогла найти их личные данные – детальнее об этом приёме Крейг Сильверман из ProPublica рассказал в первой главе Руководства GIJN по расследованию выборов).

Чудесное вступление в эту сложную расследовательскую тему, с примерами полезных инструментов и приёмов, недавно написал аналитик лаборатории безопасности в Amnesty International Этьен Мейнье. Ранее в этом году он написал одну из глав Пособия GIJN по расследованию киберугроз, полная версия которого будет представлена на Глобальной конференции журналистов-расследователей в Швеции в сентябре.

В целом в таких расследованиях репортёры полагаются на четыре источника: контент на странице и привязанные аккаунты социальных сетей; информаторы, например, бывшие сотрудники; информация о владельцах в Whois, которая указывалась при регистрации домена; интернет-инфраструктура, связанная с этим доменом.

Однако метод данных Whois в последние пять лет сильно пострадал по ряду причин, в том числе из-за строгих европейских правил конфиденциальности данных согласно директиве GDPR и из-за желания многих регистрирующих скрыть свои имена и адреса. Но репортёры всё равно могут вернуться в те времена, когда владельцы веб-сайтов ещё не стремились защитить свою частную жизнь. Для этого эксперты советуют изучить ретроспективные записи о доменах с помощью таких платных платформ, как DomainTools, Recorded Future и Cisco Umbrella, или служб с частично бесплатным функционалом, например Whoxy.com и Whoisology.com.

Также есть и новые инструменты, которые позволяют углубленно анализировать хостинг веб-сайтов и данные DNS – так называемой «адресной книги интернета».

Киган и Бенгани также обратили внимание на силу архивных «данных пассивных DNS», и посоветовали мощные инструменты, например DNSDB Scout и RiskIQ, которые могут сопоставлять IP-адреса с доменами и наоборот. DNSDB – это обширная база данных информации пассивных DNS, которая ведётся с 2010 года. Как сказано на сайте базы, она «использует тот факт, что киберпреступники делятся ресурсами и повторно их используют» – и бесплатно предоставляет услуги верифицированным журналистам, которые зарегистрируются и получат ключ API для работы с ней. «Так, пользователи могут определить IP-адрес, на котором висит конкретный домен, а затем поискать, какие ещё веб-сайты живут по этому IP-адресу», – объяснила Бенгани. «И дальше уже всё можно расследовать по отдельности».

Успешные разоблачения подноготной веб-сайтов

Большинство конспирологических «новостных» сайтов перепечатывают фальшивые истории с других аккаунтов – кстати, так можно составить карту всей сети с идентичным содержимым и кросс-постами. Однако всё чаще они начинают использовать уникальный анонимный контент для дезинформации.

Киган напомнил о расследовании 2022 года про популярный британский сайт псевдомедицинских антивакцинаторских статей, в котором хорошо показаны некоторые полезные приёмы для выявления скрытых авторов текста. Просто перейдя по анонимной подписи «от редакции», репортёры сайта расследовательской журналистики Logically увидели, что во всплывающем поле видна часть имени владельца учётной записи в WordPress. Поиск в Internet Archive впоследствии показал название компании, у которой первоначально хостилась страница, а сервис Whois позволил узнать полное имя человека, зарегистрировавшего эту компанию – которое совпадало с частичным именем учётной записи автора в WordPress.

«Они увидели данные, которые автор скорее всего не хотел оставлять на сайте», –сказал Киган. «Журналисты поняли, что на сайте лежит ещё и PDF-файл с похожим названием, посмотрели инициалы в поле метаданных и смогли по ним выйти на работодателя. Также [владельцы сайта] собирали пожертвования, и это тоже оказалось полезно – помните, каждый хочет, чтобы ему платили».

А вот анализ скрытных и опирающихся на поддержку госорганов доменов может растягиваться на месяцы поэтапного исследования. Хороший пример – Срывание масок с «Войны против фейков», псевдофактчекингового веб-сайта, появившегося через несколько дней после вторжения России в Украину. Во-первых, журналисты немецкой государственной телекомпании Deutsche Welle использовали такие инструменты как Who.is, Internet Archive, и ScamAdvisor для поиска достаточного количества следов – например, активного расхваливания сайта государственными российскими СМИ и наличия загадочного контактного адреса в Москве – чтобы установить, что сайт потенциально связан с государственной пропагандой и найти ссылки на форум криптовалютчиков. Позднее Бенгани самостоятельно использовала такие инструменты, как RiskIQ и Crowdtangle, что помогло ей определить, что сайт активно раскручивали влиятельные дипломатические каналы, в том числе консульство РФ в одной из китайских провинций. Она сказала, что на определение имени настоящего владельца ушёл целый год.

«Это иллюстрация того, как важно непрерывно отслеживать веб-сайты, а не проходить всё разово», – пояснила Бенгани. «Даже если вы не можете установить [владельца веб-сайта], то попробуете как минимум выяснить его мотивацию и какие-то следы, которые приведут вас к следующему кусочку информации».

Журналисты Deutsche Welle на протяжении года расследовали деятельность сайта WaronFakes.com, прежде чем смогли установить имя одного из зарегистрированных владельцев. Изображение: скриншот, Deutsche Welle

Вопросы, которые помогут в поиске владельцев веб-сайтов

- Какова явная цель сайта? «Спросите: сайт создавали, чтобы зарабатывать на рекламе или на мошенничестве?», – говорит Киган. «Или чтобы проводить операции влияния? Чтобы распространять дезинформацию? Чтобы раскручивать социальное движение? Он не создан под копирку с другого?». Если основной мотивацией авторов кажутся деньги, то это очень даже хорошо для расследователя. «Тогда, вы идёте по следу денег», – объясняет он. «Сбор денег или платежей существенно увеличивает шансы на то, чтобы понять, кто есть кто».

- Есть ли у сайта рассылка? «В рассылках по электронной почте часто указывается адрес владельца», – отмечает Бенгани. «Если там есть рассылка – подпишитесь на неё».

- Светится ли имя сайта на LinkedIn? «Иногда я ищу имя веб-сайта на LinkedIn, и бывает, нахожу сотрудников», – сказал Киган. «LinkedIn чудесен – его алгоритм часто предлагает названия других связанных компаний – но если вы пытаетесь отправить запрос «холодному» контакту, постарайтесь вооружиться хоть какой-нибудь информацией про компанию».

- Это сайт WordPress? Используется ли бесплатный шаблон WordPress без каких-либо значительных изменений? «Если вы знаете, что это сайт WordPress, то можно предсказать определённую структуру URL – в нём всегда указывается автор, и можно сделать поиск по Google с использованием подстановки знаков», – пояснил Киган. «Я постоянно использую сайт BuiltWith. В нём есть хороший инструмент для отслеживания взаимосвязей, он показывает, использует ли этот URL-адрес любые уникальные цифровые маркеры, которые применяются и в других доменах. Эта технология предоставляет профиль, по которому вы определяете: «Ага, тут используют WordPress или плагин Yoast SEO», и так далее».

- Как менялся сайт со временем? Попробуйте такие инструменты, как WayBack Machine и Whois.com. «Попытайтесь создать временной график основных изменений», – советует Бенгани.

- Принимает ли сайт оплату через PayPal? Если это так, то Киган предлагает «крутой приём», который позволяет узнать личность владельца сайта на финальном этапе оплаты через PayPal. «Я расследовал полумошеннические компании, производящие футболки, и обнаружил, что, когда доходишь до последней кнопки для подтверждения оплаты заказа, иногда появляется имя человека, который получает оплату», – пояснил он.

- Используются ли уникальные теги Google AdSense или Google Analytics? Нажмите правой кнопкой мыши в свободном месте искомого сайта, выберите «Исходный код страницы», а затем в поле поиска по Control-F введите тэги «UA» или «Pub», чтобы посмотреть, есть ли такие теги в исходном коде. Затем поищите эти коды в инструментах типа DNSlytics.com и BuiltWith. «Помните, они хотят в одном месте получить оплату за рекламу с нескольких своих сайтов», – отметил Киган.

- Есть ли подсказки в упоминаниях часового пояса, в котором работает сайт? Иногда это указывает, где географически находится владелец – или наоборот, что он не находится там, где декларирует.

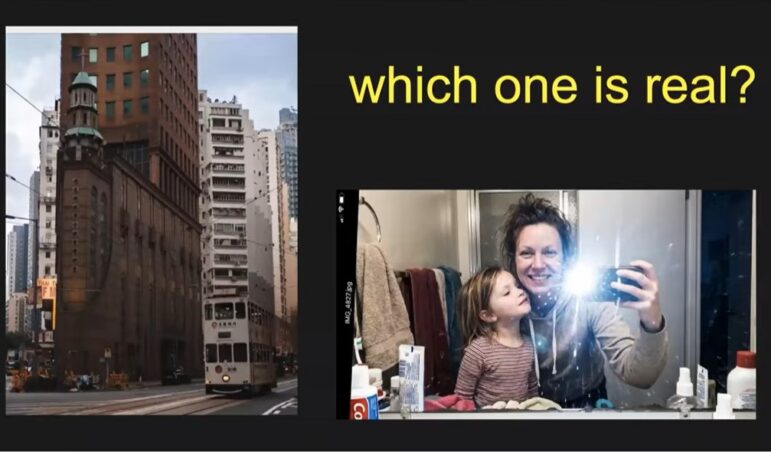

- Есть ли какие-то фотопортреты, которые можно изучить?«Метаданные в фотографиях могут рассказать о многом», – говорит Киган. «Скачайте фото и откройте его в программе просмотра, посмотрите метаданные. Иногда там приводится время редактирования или съёмки – а может и GPS-координаты, если фото снималось на телефон и было выложено на личном сайте».

- Есть ли у сайта страница в Facebook? Бенгани предупредила, что эта функция предоставляет «очень ограниченные» данные, но всё же инструмент «Прозрачность страницы» в Facebook может иногда помочь в таких расследованиях. «Фейсбучная прозрачность страницы – это лучше, чем ничего», – говорит она. «Там должны показываться адрес и номер телефона организаций, которые управляют страницей и партнёрских организаций».

- Опубликован ли этот контент где-то ещё? «Мы часто видим, как одна и та же статья перепечатывается на многих веб-сайтах», – говорит Бенгани. «В некоторых случаях это спам для накрутки поисковых запросов, бывает так, что одна контора публикует параллельно на нескольких сайтах, а бывают и просто кражи контента».

- Указывался ли при регистрации адрес электронной почты для этого домена? Если да, то проверьте, действительный ли он, и какие учётные записи с ним связаны. Киган предлагает репортёрам использовать сервис Have I Been Pwned чтобы проверить, светился ли этот адрес в утечках данных. Можно использовать и новый инструмент для обратного поиска по электронной почте Epieos. Он поможет не только подтвердить, что адрес существует, но и найти связанные адреса Skype и страниц в соцсетях. Можно также попробовать «угадать» адрес владельца с помощью hunter.io.

«Регистрация и обустройство онлайн-присутствия на веб-сайте или в социальных сетях оставляет цифровые следы, по которым мы можем пойти», – отмечает Бенгани. «Иногда можно попасть прямо в цель, а иногда впросак, но обычно можно собрать достаточно информации для дальнейшего использования в журналистской работе».

Список более продвинутых способов для отсеживания авторов анонимных веб-сайтов от Кигана и Бенгани см. в контрольном списке на GitHub.

Дополнительные ресурсы

Советы по использованию архива Интернета Wayback Machine в вашем следующем расследовании.

Инструментарий расследователя: SpyOnWeb, VirusTotal, SpiderFoot HX.

Поиск информации о создателе веб-странице в статье Любимые инструменты Крейга Сильвермана.

Рован Филп (Rowan Philp) – репортёр GIJN. Ранее он был главным репортёром южноафриканской газеты Sunday Times. В качестве иностранного корреспондента он освещал новости, политику, коррупцию и конфликты в более чем двух десятках стран.

Рован Филп (Rowan Philp) – репортёр GIJN. Ранее он был главным репортёром южноафриканской газеты Sunday Times. В качестве иностранного корреспондента он освещал новости, политику, коррупцию и конфликты в более чем двух десятках стран.