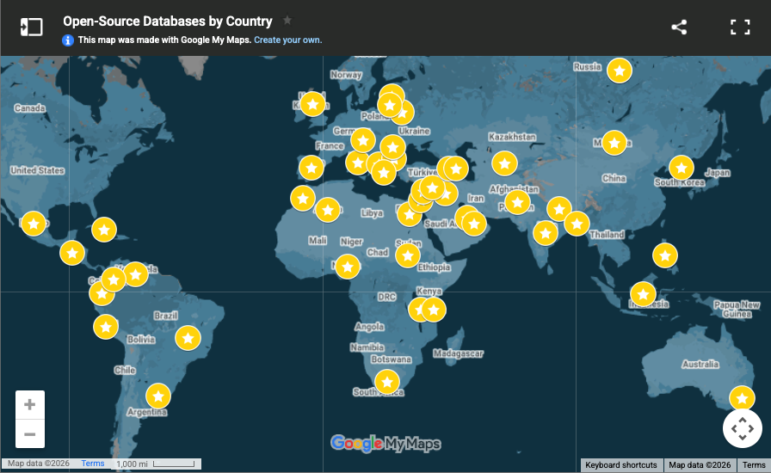

Editörün Notu: GIJN, 1 Kasım’da Küresel Araştırmacı Gazetecilik Konferansı’nda Organize Suçları Araştırmak ile illgili bir rehber dizi yayınlıyor. Siber suçları ve karanlık ağı araştırmaya odaklanan bu bölüm, Amerikan kablolu TV ağı CNBC için siber güvenlikle ilgili çalışan teknoloji muhabiri Kate Fazzini tarafından yazılmıştır .

Siber suç, dijital bir alanda gerçekleştirilen herhangi bir suç faaliyetidir. Siber suçu sıklıkla, bu bağlamda dijital ortama yetkisiz giriş anlamına gelen “hack” olarak tanımlasak da, fiziksel suçlar da dahil olmak üzere birçok suç türü vardır.

Çocuk pornografisi ticaretinden, bir banka içinden bir müşterinin ATM bilgilerini değiştirilmesine ve yasadışı para çekilmesine, kaynak kodunun çalınmasına kadar her şey “siber” suç kategorisine giriyor. Siber suç, başarılı bir şekilde işlendiğinde, genellikle yasal gizlilik ihlallerinin istismarını ortaya çıkarır. Örneğin, bir şirket kişisel bilgileri uygunsuz bir şekilde şifrelediğinde ve bu veriler çalındığında, bu, şirket tarafından tüketici gizliliğinin ihlali ve bireyler tarafından bir siber suç teşkil edecektir.

Siber suçlardan kaynaklanan mali kayıplar aynı anda astronomik boyutlardadır ve tahmin edilmesi veya hesaplanması çok zordur. Milyarder yatırımcı Warren Buffett, geçmişte, ne kadar paranın kaybedilebileceğini tahmin etmek için yeterli veri olmadığı için işletmelerini siber sigorta pazarından kaçınmaya zorladığını söyledi. Tanımlaması zor olan bu risk, kasırgalar veya sel gibi doğal afetlerden veya banka soygunları veya fiziksel sabotajlar gibi diğer suç faaliyetlerinden kaynaklanan diğer parasal kayıp türlerine ilişkin anlayışımızla keskin bir tezat oluşturuyor. McAfee, Cybersecurity Ventures, SANS Enstitüsü ve FBI dahil olmak üzere çeşitli kaynaklardan gelen kaba tahminler, siber suçlardan devlete ve işletmeye trilyonlarca dolarlık zararlara işaret ediyor.

Güvenlik gündemimizin ön saflarında yer alan bu belirgin ve hızlı değişime rağmen, siber güvenlik yeraltı dünyası şaşırtıcı bir şekilde kurumsal dünya gibi yapılandırılmıştır. Coğrafya veya ilgi alanları ile gevşek bir şekilde birbirine bağlı küçük çetelerin suç “start-up’ları”, Silikon Vadisi’ndekilerle karşılaştırılabilir bir çeviklik ve hırsla gelişebilir, birbirlerinden alet çalabilir, rekabet edebilir ve işbirliği yapabilir. Yeraltı dünyasının daha büyük oyuncuları, merkezi liderliği, insan kaynakları yöneticileri gibi davranan kriminal işe alım görevlilerini ve hatta kurbanların nasıl kurulacağını öğrenmek için aradıkları müşteri hizmetleri yardım masalarının gerçeküstü versiyonlarını kullanarak Asya, Avrupa, Afrika ve Amerika’da suç çıkarlarını birleştirmeye çalışırlar. Fidye ödemelerinde komisyon almak için bir Bitcoin cüzdanı.

Resim: Shutterstock

Bu yasa dışı etkinliklerin çoğu, genellikle yalnızca Tor tarayıcısı aracılığıyla erişilebilen gizli bir web katmanı olan “karanlık ağ” olarak adlandırılan şeyden kaynaklanır veya burada gerçekleşir . Herhangi bir günde, ülke içi fidye yazılımı bot operatörü, kötü niyetli siber kazançları sahte yolculuklarla temizleyen kara para aklayan bir Uber sürücüsü veya sahte bir paraolarak dark web’deki işlere de “başvurabilirsiniz”. ATM makinelerinden sahtekarlıkla nakit boşaltmak gibi.

Potansiyel Kaynaklar

- Akademik araştırmacılar: Üniversite tabanlı bir dizi merkez, çevrimiçi saldırıları izler ve izler ve belirli durumlarda faydalı ipuçları sağlayabilir. Carnegie Mellon, Amerika Birleşik Devletleri’nde bunların en ünlüsüdür ve aynı zamanda kritik güvenlik açığı uyarıları vermekten sorumlu ABD Bilgisayar Acil Müdahale Ekibi’nin (CERT) evi olarak hizmet vermektedir . İngiltere’deki Cambridge Üniversitesi’nin de bir siber suç merkezi var .

- Siber güvenlik şirketleri : McAfee, Crowdstrike, Carbon Black, FireEye gibi firmalar ve büyük bulut hizmetleri sağlayıcıları Amazon, Microsoft ve Google, en son saldırıları izleyen birçok özel adli tıp ekibine sahiptir. Gördükleri saldırı türlerini tartışmak için bu şirketlerden birini meşgul etmek çok daha kolay. Ancak bunların satıcı olduklarını ve bu konularda ticari bir ilgileri olduğunu unutmayın. Bu, uzman olmadıkları anlamına gelmez, ancak tarafsızlıklarını bozan çıkar çatışmaları olabileceğini unutmayın. Bu nedenle, arka planda bile saldırıya uğrayan şirketlerdeki siber güvenlik çalışanlarına, neler olduğuyla ilgili anlayışınızı tamamlamak için ulaşmak her zaman önemlidir. Bu kaynakları geliştirmek çok daha zor olabilir, ancak raporlamanıza eleştirel bir bakış açısı kazandırır.

- Devlet yetkilileri : Yalnızca ABD’de en az 20 federal departman ve kurumun siber suçlara ayrılmış personeli var . İç Güvenlik Bakanlığı’nın Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), kamuoyunu meşgul etmek için aktif bir görev alanına sahip, muhtemelen en basın dostu olanıdır. FBI siber bölümü siber saldırılar ve bunların maliyeti hakkında gerçeklere dayanan, tarafsız bilgilerle yuvarlak dışarı makaleleri yardımcı olabilir değerli ve tarafsız istatistiklerini üretir. ABD Gizli Servisi ve ABD Hazine Bakanlığı, dikkate alınması gereken diğer kaynaklardır. Dünyanın dört bir yanındaki ülkelerdeki benzer devlet kurumları da yardım edebilmelidir. Birleşik Krallık’ta, bir basın ekibine sahip olan Ulusal Siber Güvenlik Merkezi’dir. gazetecilerle çalışır. Europol’ün kendi Avrupa Siber Suç Merkezi vardır . Japonya’nın Ulusal Olaya Hazırlık ve Siber Güvenlik Stratejisi Merkezi (NISC) geçtiğimiz günlerde siber suçlarla mücadele için özel bir büro kurduğunu duyurdu . BM’nin Uyuşturucu ve Suç Ofisi’nin bir parçası olarak bir siber suç programı vardır .

- Kurbanlar : Siber suç kurbanları insanlar değil, çeşitli kurumlar, gruplar, hükümetler, sosyal medya platformları vb. olabilir. Herhangi bir siber saldırıdaki deneyimlerini tartışmak için onlarla bağlantı kurmak çok önemlidir. Bir siber saldırıya ilişkin tüm raporlar, mağdura ulaşma girişimini ve/veya mağdurun veya kurumun neden yorum yapmayı reddettiğinin bir açıklamasını içermelidir. Bir siber saldırının ölçeği ve verdiği hasarla ilgili ilk izlenimlerin yanıltıcı olabileceğini unutmayın. Tecrübelerime göre, başlangıçta kötü görünen bir olay, şirket için özellikle zararlı olmayabilirken, başlangıçta zararsız görünen diğerleri son derece zarar vericidir.

İllüstrasyon: GIJN için Ann Kiernan

İpuçları ve Araçlar

Pek çok siber suç saldırısı, ister ceza davası ister hukuk davası olsun, ABD mahkeme salonlarında sonuçlandığından, siber güvenlik gazeteciliğinin en değerli kaynaklarından biri, ABD yasal veritabanı olan PACER’dir ( aramalara ve belgelere dayalı olarak ücret uygulanır ), Kamuya açık anlamına gelen bir kısaltmadır. Mahkeme Elektronik Kayıtlarına Erişim. Yasal başvuruları, özellikle de yerli veya yabancı siber suçluların iddianamelerini okumak, siber saldırılara ilişkin çok yönlü bir görüş sağlayabilir ve aynı zamanda bunların kovuşturulmasında mevcut yasal çerçevelerin sınırlarını vurgulayabilir. Muhabirler ayrıca , sıradan insanların internete açık olan bağlı cihazları arayabilecekleri Shodan arama motoru hakkında bilgi sahibi olmalıdır .

Devlet kurumları ve siber güvenlik şirketleri, özellikle ikincisi, çevrimiçi suçluların maskesini düşürmede veya bir suçu adli olarak incelemede değerli ortaklar olabilir. Bununla birlikte, gazeteciler bu ilişkileri diğer iş bağları veya çıkar çatışmaları için izlemeye özen göstermelidir, böylece araştırmadan yalnızca kendilerine hizmet eden bir anlatı almazlar. Siber güvenlik şirketleri, iyi bir tanıtım sağladıkları için gazetecilerle veya diğer kamu hizmeti projeleriyle işbirliği yapmaktan genellikle mutlu olurlar; bu nedenle, herhangi bir röportajınızda şirketin rolünü ifşa etmeye de özen gösterilmelidir.

Örnekler

Hikaye bir gazetede yayınlanmadı, ancak Trustwave adlı bir siber güvenlik araştırma firması tarafından üretildi. Ancak bu 2017 araştırma makalesi, bir siber suç komplosunun her bir parçasını parçalayıp iletmenin insanların bu karmaşık dünyayı daha iyi anlamalarına nasıl yardımcı olabileceğini açıkça göstermektedir. (İndirilebilir kopyalar istek üzerine yalnızca Trustwave’den temin edilebilir.)

Resim: Ekran görüntüsü

Equifax Tüketici Verileri İhlali

Bu, ABD’nin en büyük tüketici kredisi bürolarından birinin devasa veri ihlali hakkında CNBC için hazırladığım bir hikayeydi. Equifax ihlalinde çalınan muazzam miktarda veriyi aramanın yarattığı sıkıntıları anlatmak için “düşük seviyede” ancak uygulamalı ve kritik bir rolde çalışan bir güvenlik analistini ikna edebildim. İhlal Çin’e atfedilmiş olsa da, çalınan veriler hiçbir zaman karanlık ağda veya başka bir yerde bulunamadı, bu tür saldırıya uğramış veriler genellikle daha sonra bir şekilde satıldığından biraz sıra dışı bir durum. Bu hikaye, Equifax ve diğer ihlallerle ilgili ABD Kongre oturumlarında yasa koyucular tarafından alıntılanmıştır.

Bu, hepimizin bildiği ve nefret ettiği “harf, sayı ve sembol” parola gereksinimlerinin oluşturulmasına yardımcı olan bir devlet çalışanının pişmanlıklarını anlatan klasik bir Wall Street Journal öyküsüdür. Bu hikaye, siber güvenlik sorununu son kullanıcının bakış açısıyla – hepimizin sonsuz parola kombinasyonları oluşturmaktan ne kadar nefret ettiğimizi – genel olarak siber güvenlik hakkında ne kadar az şey anladığımıza dair büyük resim senaryosu ile ilişkilendirmede inanılmaz derecede önemliydi.

Kuzey Kore’nin Hacking Ordusunun Yükselişi

Tek bir saldırının kökenlerinin ötesine bakan kapsamlı bir soruşturma olan bu New Yorker hikayesi, dünyanın en büyük siber suçlu varlıkları arasında yer alan Kuzey Kore’nin devlet destekli bilgisayar korsanlığı ordusunun profilini çıkardı. Aldatıcı bir şekilde banal ismine rağmen, o ülkenin Genel Keşif Bürosu (RGB), fidye yazılımı saldırılarından banka soygunlarına ve kripto para birimi hırsızlıklarına kadar her şeyi yöneten “su kafalı” bir canavardır. Genel olarak tarihin en cüretkar hacklerinden birinin – 2014 Sony Pictures saldırısının – arkasında olduğu varsayılıyor. Örgütün yasadışı faaliyetleriyle ilgili bir Birleşmiş Milletler raporu, küresel payını 2 milyar dolara çıkardı ve bunun çoğu Kuzey Kore ordusunun silah programına akıtıldı. Ve New Yorker, okuyucuları perde arkasına, RBG’nin dünya çapında siber suç operasyonlarını nasıl işe aldığına ve nihayetinde gerçekleştirdiğine götürüyor.

Araştırma Stratejileri

Siber suç soruşturmalarının doğası gereği, saldırıdan hemen sonra saldırganla ilgili herhangi bir bilgiyi bilmemizin olası olmadığı anlamına gelir.

Geleneksel suç ve siber suç arasındaki temel farklar üç temel alanda yatmaktadır; siber suç faillerinin daha geleneksel suçlularla karşılaştırıldığında nasıl olduğu, siber suç mağdurlarının nasıl tanımlandığı ve siber suçlara karşı geleneksel suçlar için en kritik olan yeni ortaya çıkan sorunlar.

Failler

Geleneksel suç – faillerin suç mahalline genellikle canlı yakın – ister trafik ihlalleri veya cinayet bahsediyoruz. Ulusal yasalar, suçlanan siber suçlulara erişim konusunda değişiklik gösterir, ancak mümkün olduğunda, olay ne kadar önemsiz olursa olsun, gazetecilerin hikayenin suçlu tarafını anlaması iyi bir etik uygulamadır. Suçu ispatlanana kadar insanların masum olduğu ABD’de, sanıklara ulaşmak için hiçbir girişimde bulunmayan gazeteciler görevi kötüye kullanıyor. Hatta bir “yorum yok” veya “Bay. Smith’e birden fazla denemeden sonra ulaşılamadı” veya “Bayan Miller’ın avukatı yorum yapmaktan kaçındı” yeterli olacaktır.

Çete bağlantılı şiddet veya ırkçı suç vakalarında olduğu gibi, adı belli bir şüpheli yoksa, muhabirler polisten ve suçun işlendiği topluluktan fail hakkında bilgi toplamalıdır.

Siber kapsama olsa da, bu fırsatlar nadir olur. Gerçekten de, bu beklentilerin çoğu tersine çevrilir. “Sanık”, suçla çevrimiçi olarak övünen bir siber suç grubu olabilir veya bir birey olabilir. Suç, bir vekil suç grubu veya bireyin himayesinde yabancı bir hükümet tarafından yürütülebilir. Suç, bir örgüt içindeki bu hükümetlerden biri için bir casus tarafından işlenebilir veya Helsinki’de bir bodrum katından bir genç tarafından başlatılmış olabilir.

Aynı adı taşıyan bir siber güvenlik şirketi tarafından yayınlanan bir sektör yayını olan Recorded Future, yakın zamanda , İtalyan mafyasının 106 üyesinin, SIM kart takası ve İş E-posta Uzlaşması (BEC) şemaları da dahil olmak üzere bir dizi siber suç faaliyetiyle bağlantılı olarak tutuklandığı bir davaya dikkat çekti . SIM kart takası, bir banka hesabı oturum açma işlemini ikili kimlik doğrulaması yapmak ve elektronik dolandırıcılık yapmak için bir kişinin telefonunu taklit etmek için sahte SIM kartların kullanılmasını içerir; BEC ayrıca kurbanları e-posta yoluyla hileli olarak para göndermeye ikna etmeyi de içerir. FBI’a göre suçlar genellikle birbirine bağlı ve her yıl milyarlarca iş ve kişisel kayıp işlemek için kullanılıyor.

Ancak, siber suç soruşturmalarının doğası gereği, saldırıdan hemen sonra saldırganla ilgili herhangi bir bilgiyi bilmemizin olası olmadığı anlamına gelir. Saldırının nereden kaynaklandığını belirlemek bile haftalar, aylar veya bazen yıllar alabilir. Bu, suçu haber yapan bir gazeteci için çeşitli zorluklar sunar. Gazeteciler, failin belirsizliği ile karşı karşıya kaldıklarında aşağıdaki ipuçlarına dikkat etmelidir:

- Siber araştırmalar kesin bir bilim olmaktan çok uzaktır. Müfettişler veya uzmanlar tarafından, ister bir ulus devlet, ister bir “hacker” grubu ya da bir kişi olsun – belirli bir failin olaya karışmış olabileceğine dair iddialar, özellikle olaydan hemen sonra, genellikle yanlıştır. Bu iddialar dikkatli bir şekilde ele alınmalıdır.

- Siber suçlular, özellikle karmaşık saldırılar sırasında kimliklerini gizlemek için birçok katman kullanır. Suçlu olduğundan şüphelenilen bir bilgisayar korsanı hakkındaki ilk bilgiler, olası bir oyalama olarak ele alınmalıdır. Muhabirler, soruşturmanın ne kadar sürebileceği konusunda dinleyicilerini bilgilendirmeye özen göstermelidir.

Bu, siber denklemin cezai yönünden kaynak bulmayı son derece zorlaştırıyor. Bununla birlikte, siber suç işleyen birinin sizinle konuşmasını, bakış açısını ve suçun işlenmesinin kendi bakış açısından nasıl göründüğünü açıklamasını sağlamanın, istekli bir kurban bulmaktan çok daha kolay olduğunu buldum. konuşmak. Bu da bizi bir sonraki sorunumuza götürür.

Kurbanlar

Bir siber suç failinin kimliği ilk başta net olmayabileceğinden, gazeteciler genellikle odaklarını çabucak mağdura kaydırırlar – genellikle anlayışsız bir şirket veya bir devlet kurumu, her ikisi de gerçek veya algılanan bir gecikme nedeniyle kamuoyunun tepkisine eğilimli olabilir. özel vatandaş/tüketici verilerinin korunması.

Bir gazetecinin bu varlıkların hatırlamak için Oysa önemli olan olan mağdurlar ve bunlar suç etkilenebilir kişiye istihdam. Saldırıya uğrayan bir şirketin bireysel teknoloji ve güvenlik çalışanları, özellikle kalıcı kötü amaçlı yazılım veya fidye yazılımı durumunda, bir saldırıyı düzeltmek için aylar harcayabilir. Mağdur şirketlerin teknik çalışanları, travma sonrası stres bozukluğu (TSSB) ile mücadele ettiklerini bildirdi. Diğerleri günlerce ofislerinde uyurlar ve saldırı için onları kişisel olarak suçlayan müşterilerinden veya meslektaşlarından gelen şiddetli tacizlerle karşı karşıya kalırlar.

Doğrudur, bazı şirketler güvenlik konusunda ihmalkardır ve bazıları paralarını nereye harcayacakları ve kilit güvenlik veya teknoloji rolleri için kimi işe alacakları konusunda yanlış seçimler yapmaktadır. Evet, bazı devlet kurumları ve kar amacı gütmeyen kuruluşlar, yönetim yaklaşımlarında hantaldır ve eski teknolojiye güvenirler. Diğerleri oldukça günceldir ve sorumlu yönetim uygular, ancak bir saldırganın yararlanabileceği tek bir hata yapar.

Yine de gazeteciler kurban ve fail arasındaki çizgiyi geleneksel suç haberciliğinde kabul edilemeyecek şekilde bulanıklaştırıyor. Bunun yerine, mağduru ve neden hedef alındıklarını anlamak, suçu anlamamıza yardımcı olabilir. Mağdurun güvenlik açıklarının incelenmesi bu sürecin bir parçasıdır, ancak suçu başka bir varlığın işlediği gerçeğini gizlememelidir.Siber güvenlikle ilgili bir habere yaklaşan muhabirlerin, haberin içindeki tüm ulusal ve uluslararası oyuncuları anlaması gerekecek.

Siber suçları raporlamak, o halde, incelikli bir bakış açısı gerektirir. Suçlu veya suçluların kimliği kolayca belli olmasa da, yine de suç unsuru vardır. Saldırıya karışan kişi veya kurum veya ülke hakkında istihbarat elde etmek, tıpkı kolluk kuvvetleri ve diğer müfettişler için olduğu gibi, bir siber suç gazetecisinin devam eden bir sorumluluğu olmalıdır.

Sağlam kaynak bulmanın en önemli olduğu yer burasıdır. Bir ihlalin nasıl olduğunu anlamak için muhabirler, ihlale en yakın olan ve ihlalin ne anlama geldiğini ve yanıtın ne anlama geldiğini yorumlayabilen kişilerden arka planda bile gerçekleri almak için ellerinden gelenin en iyisini yapmalıdır. Bu kaynakları yetiştirmek çok zordur. Bir çalışanı iş sözleşmesini muhtemelen ihlal etmeye ve arka planda konuşmaya ikna etmek zordur, kıdemli bir güvenlik çalışanını – büyük olasılıkla gizli bilgiler yüzünden gazetecilerle karışmamaya çalışmıştır – ikna etmek daha da zordur.

Ancak muhabirler, ihlale en yakın kişilerden oluşan bir çember oluşturmaya çalışmalı ve onlara ulaşmalıdır. Yorum yapabilecek tek uzmanlar dışarıdan ve olay hakkında doğrudan bilgisi olmayan kişilerse, muhabirler son zamanlarda siperlerde bulunmayan teorisyenler veya akademisyenlerin aksine siber güvenlik pratisyenlerini seçme konusunda güçlü bir tercih yapmalıdır. Uygulayıcılar, bu durumda, son 12 ay içinde bir tür uygulamalı siber güvenlik rollerinde bulunmuş işçilerdir.Küresel paydaşlar içinde kaynak geliştirmek, siber güvenlik konusu için hayati önem taşımaktadır.

Dış Dünya

Siber güvenlik raporlamasının geleneksel suç raporlamasından farklı bir başka yönü, dış dünyanın belirli bir suçun nasıl algılandığına göre göreceli önemidir.

Siber güvenlikle ilgili bir habere yaklaşan muhabirlerin, okuyucuların konuyu çok yönlü bir şekilde anlamalarını sağlamak için, haberin içindeki tüm ulusal ve uluslararası aktörler hakkında bir anlayış kazanmaları gerekecektir.

İyi bir örnek: Bir Teksas kasabasındaki bir fidye yazılımı olayı hakkında yakın tarihli bir teknik inceleme yazarken, olay paydaşları arasında Texas A&M Üniversitesi (gönüllüler dahil), yerel FBI ofisleri, Gizli Servis (kablosuz dolandırıcılık nedeniyle), ABD Dışişleri Bakanlığı yer aldı. İç Güvenlik ve Washington DC merkezli bir siber olay müdahale şirketi. Şirket petrol ve gaz endüstrisinde olduğu ve Suudi Arabistan’a ait olduğu için müfettişler de gönderdi. Suudi ekibi, Fransa merkezli belirli bir süreç mühendisliği yazılımında bir kusur keşfetti ve AB’yi, Fransız hükümetinin Ulusal Siber Güvenlik Ajansı ile birlikte araştırmaya başlamasına neden oldu. Sonuç olarak, ABD’nin güneybatısındaki bu görünüşte izole edilmiş saldırı, hem ABD hem de Suudi Arabistan, bu Fransız yazılımını kullanan herhangi bir ülke veya şirket için ulusal güvenlik endişelerini tetikledi.aynı zamanda AB’nin daha sağlam yaptırıma yönelik girişimi için bir testtir.

Son ipucum, küresel paydaşlar arasında kaynak geliştirmenin siber güvenlik sorunu için hayati önem taşıdığıdır. Daha iyi ele almadığım için hala pişman olduğum bir hikaye, ABD başkan adayı Hillary Clinton’ın 2016 yarışının hacklenmesiyle, kampanyası bir yıl sonra gelen şu anki Fransa cumhurbaşkanı Emmanuel Macron’unki arasındaki farklarla ilgiliydi. Eski kampanyaya Rus sızması hakkında çok şey biliyor olsak da, Rusların Fransa başkanlığını kazanan Macron’un kampanyasına nasıl etkili bir şekilde zarar veremediğinin tam hikayesini asla alamadık.

Bunun çoğu, Macron’un siber güvenlik başkanının Rus dezenformasyonunu tahmin etmek ve ona proaktif bir şekilde yanıt vermek için kullandığı ilgi çekici ve yenilikçi tekniklerle ilgili. Bu, Macron’un kampanyasının saldırıya uğradığını bildiği e-postalara yanlış bilgiler yerleştirmeyi ve böylece onlara tüm operasyonu kamuya açık bir şekilde kolayca reddetme yeteneği kazandırmayı içeriyordu. Fransız hükümeti ve kampanya içinde daha derin ilişkiler geliştirebilseydim, ABD’nin seçim güvenliğinde yaptığı ve tekrarlanması gerekmeyen hatalar hakkında daha kapsamlı bir hikaye yaratabilirdim. Belki okuyanlardan biri onun yerine yazar.

Ek kaynaklar

Çevrimiçi Araştırma Araçları Araştırmacı Muhabirlere Nasıl Yardımcı Olabilir?

Fidye Yazılımını Raporlamak için FOIA’yı Kullanma

Kate Fazzini , CNBC’de siber güvenlik ve teknoloji muhabiri. 2019 tarihli ““Kingdom of Lies: Unnerving Adventures in the World of Cybercrime.” kitabının yazarıdır. George Washington Üniversitesi’nden siber güvenlik stratejisi alanında yüksek lisans derecesine sahiptir ve Georgetown Üniversitesi’nde uygulamalı istihbarat programında yardımcı profesördür.