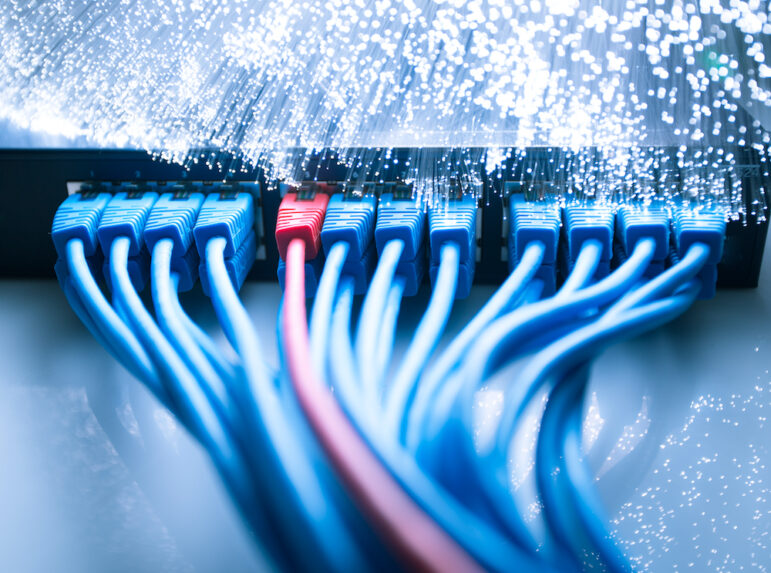

Fiber optics background with lots of light spots

تجنُّب الرقابة: التحرُّك بشكلٍ مجهولٍ على الإنترنت

إقرأ هذه المقال في

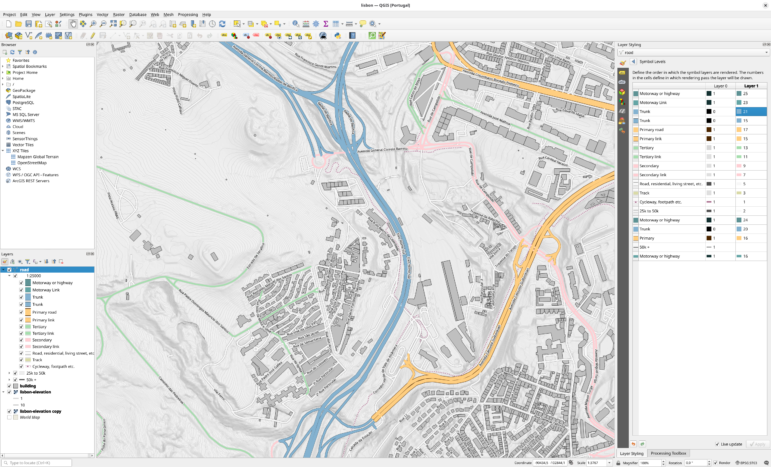

إن الأساليب والأدوات التي تستخدمها الحكومات لفرض الرّقابة على الإنترنت والسيطرة عليه، والأدوات والطّرق للتّحايل على الرّقابة وتجنُّب التعقُّب، هي ساحة معركةٍ متغيِّرة باستمرار. ولكن هناك عددٌ من الممارسات الفضلى الملائمة دائمًا والبرامج المفيدة – بما في ذلك شبكات VPN ومحرّكات البحث التي تركّز على الخصوصية – والتي يُعتبر التعرُّف عليها مفيدًا. كتب هذا المقال “فابيان شميدت“ ونشرتْه دويتشه فيله في الأصل، وأعيد نشره هنا بإذن.

تجمع الديكتاتوريّات وخدمات الإنترنت بيانات من كلّ الأنواع. الكثير من المستخدمين لا يستطيعون الوصول أبدًا إلى الشبكة الحرّة. سنذكر فيما يلي بعض النّصائح حول تصفُّح الإنترنت بأمان ودون كشف هوية المستخدم وكيف يمكن تجنُّب الرّقابة.

كيف أصبح مرئيًا للآخرين على الإنترنت؟

كلُّ الحركة (الترافيك) على الإنترنت مرئيّةٌ بالأصل لكلّ من لديه القدرة على الوصول إلى الخوادم (السيرفرات) التي تجري هذه الحركة من خلالها، تمامًا كما يمكن لساعي البريد أن يقرأ البطاقة البريديّة. يمكن لكثير من البيانات أن تكشفَ هويّتك. أولاً، هناك عنوان IP لحاسوبك. ولكن يمكن في هذه الأيام التّعرُّف على المستخدمين من خلال بيانات أخرى من حواسيبهم: الخصائص الفريدة للمكوّنات الإضافيّة للمتصفِّح (browser plug-ins)، ودقّة الشّاشة، وحجم النّافذة، والّلغة، والوقت. يمكن إنشاء بصماتٍ دقيقةٍ للمستخدم تتيح لخادم الويب أن يتعرّف على المستخدم بنسبة 98٪ حتى بدون عنوان IP.

إذا قام النّظام بحظر مواقع معيّنة على الإنترنت، كيف يمكنني الوصول إليها؟

لم يكن يُستخدَم في الماضي إلا البروكسي الثّابث. في كثير من الأحيان، كانت عناوين IP بسيطة هي التي تعيد توجيه الحركة على الإنترنت. كان هذا ينجح طالما أن الرّقابة لم تلاحظ أو تعرف البروكسي. مع ذلك، بدأت العديد من الدول حاليًا في منع جميع البروكسيات التي لا يوافقون عليها. يمكن أيضًا استخدام البروكسي حتى يُخفى عن مشغّلي المواقع من أين تأتي الزيارة. لهذا ، يمكنك أن تحوّل اتّجاه الزيارات عبر Anonymouse أو واحدة من الخدمات المتنوّعة المماثلة التي تخفي الهويّة.

كيف أبني نفقًا؟

الشّبكات الافتراضيّة الخاصّة (VPN) أكثر تعقيدًا إلى حدٍّ ما. للاستفادة منها، يمكنك أن تتّصل اتّصالاً نفقيًا (tunnel connection) مشفّرًا بخادم موجودٍ في بلدٍ آخر مثلاً. لا يمكن لأحد أن يرى محتوى النّفق. باستخدام شبكات VPN تقوم الشركات بأشياء مثل إنشاء اتّصال آمن بين موظفيها وشبكة الشّركة الدّاخليّة.

يمكن أيضًا استخدام النّفق للوصول إلى الإنترنت الحرّ من منطقة خاضعة للرّقابة. لكن يمكن لسلطات الرقابة أن ترى أنّه اتّصال VPN ومنْ يشغّله. اليوم، أصبحت أنظمة الرّقابة أكثر تيقُّظًا وتمنع البروكسيات الثّابتة بسرعة نسبيًا. كما أن البروكسيات لا تخفي الهويّة. غالبًا ما تكون شبكات VPN محظورة. لذلك عليك أن تتوصّل إلى شيء جديد مثل شبكة Tor.

ما هي شبكة Tor؟

Tor اختصار يرمز إلى “راوتر البصل”. إنه مبنيّ مثل البصلة: مبنيّ على شكل طبقات. يساعد Tor على إخفاء هويّتك. لا يجعلك تتّصل مباشرةً بالخادم الذي تريد أخذ المعلومات منه بأقصر مسار. بدلاً من ذلك، يوصلك Tor باستخدام طرقٍ التفافيّة معروفة باسم عُقَد Tor. كل واحدة من عُقد Tor تضيف طبقةَ التّشفير الخاصّة بها على سلوك المتصفّح بحيث لا تتمكّن عُقد Tor الأخرى من قراءتها أيضًا. هذا يجعل التصفّح آمنًا للغاية.

هل يمكنني الوصول إلى جميع الصفحات على الإنترنت باستخدام متصفّح Tor؟

هناك مواقع Tor خاصّة تتمتّع بما يسمّى “خدمات البصل”. دويتشه فيله أيضا توفّر مثل هذه الخدمة. هذه الخدمات آمنة للغاية. ويمكنك كذلك أن تصل إلى جميع مواقع الإنترنت العاديّة الأخرى باستخدام متصفّح Tor. في تلك اللحظة، تغادر شبكةَ Tor ويكون إخفاء الهويّة محدودًا إلى حدٍّ ما، لكنّ مشغِّلَ الموقعِ الذي تزوره لا يمكنه التعرُّف على عنوان IP الخاصّ بك أو أيّ ميّزات فريدة لمتصفّحك، لأن Tor يخفي هذه المعلومات.

أي أنك لا تعرف من أنا ولكن قادرٌ على أن تعرف ما أفعله؟

يمكن للرّقيب التعرُّف على الوضع العامّ للحركة على الإنترنت، ولكن لا يمكنه بالضرورة جمع أيّ معلومات منها. تطوّرَ Tor لهذا السّبب: ليتحايل على الرّقابة، طور Tor ما يسمى بـ “النّواقل القابلة للتّوصيل” (pluggable transports). تُظهرُ هذه النّواقلُ الحركةَ على الإنترنت بمظهرٍ مختلفٍ تمامًا عمّا هي عليه بالفعل. مثلاً، إذا كان شخصٌ ما يتصفّح مواقع على الإنترنت، فقد يبدو نشاطه وكأنّه مكالمة فيديو أو حركة بريد إلكتروني عاديّة أو أيّ شيء آخر. كما أنّه يتغير مرارًا وبشكل مستمرّ. هذا يُصعِّبُ على الرقابة متابعةَ عمليّة التصفُّح.

هل يمكن لسلطات الرّقابة أن تتحايل على النّواقل القابلة للتّوصيل؟

إذا اشتبهت سلطات الرّقابة في أنها ترى حركة مرور Tor محجوبة بواسطة ناقل قابلٍ للتّوصيل، فقد يرسلون حركتهم الخاصّة بها ليروا كيف كيف يستجيب الخادم. إذا كانت حركة المرور متنكّرة على هيئة مكالمة فيديو، فيمكنهم معرفة ما إذا كان الخادم يستجيب أيضًا كخادمِ مكالمةِ فيديو. نظرًا لأن الخادم يستجيب بعد ذلك بشكلٍ مختلف، فمن المحتمل أن يقوم النّظام بقطع اتصالك.

كيف يمكنني الدّخول إلى شبكة Tor من بلدٍ خاضعٍ للرّقابة؟

يحتاج الأشخاص الذين يعيشون في بلدان يخضع فيها الإنترنت للرّقابة إلى “جسور”. تؤدّي هذه الجسور إلى عُقَد الدّخول المعروفة إلى شبكة Tor، والتي عادة ما يتم حظرها من قِبل الأنظمة. يمكن لكلّ مستخدم Tor توفير جسر، مما يجعل أجهزتهم الخاصّة نقطةَ دخولٍ افتراضيّة. لذا يجب على أكبر عددٍ ممكن من الأشخاص الذين يعيشون في بلدان بها إنترنت مجاني أن يفعلوا ذلك، حتّى يصبح لدى الأشخاص في البلدان التي يخضع فيها الإنترنت للرقابة احتمالات كثيرة ومختلفة للدّخول إلى شبكة Tor.

ماذا أفعل إذا أردت استخدام Tor؟

الأمر بسيطُ للغاية: متصفح Tor الحالي المعتمِد على Firefox متوفّرٌ للتنزيل بصيغة مناسبة لكل نظامٍ تشغيليّ على موقع مشروع Tor. يمكن بعد ذلك استخدام المتصفّح مثل المتصفّح العادي. الفرق الوحيد هو أن المستخدم مجهول.

ما الذي يجب عليّ مراعاته إذا كنت أعيش في بلدٍ خاضعٍ للرّقابة؟

من المهم اختيا الإعدادات الصّحيحة في متصفح Tor إذا كنت تريد تجنُّب الرّقابة. لسوء الحظ، العثور على الإعدادات صعبُ إلى حدٍّ ما في متصفّح Firefox. هناك منطقة خاصة بـ Tor في الإعدادات. أثناء تثبيت Tor، يسأل المتصفّح مرةً واحدةً عما إذا كنت في بلدٍ خاضعٍ للرّقابة. إذا أكّدت على ذلك، سيتمّ تحميل النّاقل القابل للتّوصيل تلقائيًا.

يمكن أيضًا تنزيل النّواقل القابلة للتّوصيل في إعدادات متصفح Tor الحاليّة. كما يتمّ تحميل الجسور أيضًا حيث يبحث متصفُّح Tor نفسه عن الجسور المتوفّرة حاليًا. إعدادات استقبال الجسور الجديدة أوتوماتيكيًا موجودة في نفس المكان الذي تختار فيه النّواقل القابلة للتّوصيل: إذا لم يعمل الجسر الأول، يأخذ المتصفّح الجسر الثاني، وهكذا.

كيف يمكنني دعم الأشخاص في البلدان الخاضعة للرّقابة، بصفتي مستخدمًا في بلد حرّ؟

إذا كنت تعيش في بلدٍ غير خاضع للرّقابة، فسوف يسألك Tor عما إذا كنت تريد توفير جسر. من الممكن أن تعاني سرعة الإنترنت قليلاً، ولكنها لم تعد مشكلة تقريبًا مع اتّصالات الإنترنت السريعة هذه الأيام.

لتوفير عددٍ كبير من الجسور ، هناك مشروع “Snowflake” (ندفة الثّلج). كيف يعمل؟

Snowflake مشروعٌ يمكن أن يقوم من خلاله كلّ المستخدمين الذين لديهم متصفحات Chrome أو Firefox عادية بتوفير الجسور. لست بحاجة إلى Tor بنفسك. يأمل المخترعون أن يوفّرَ أكبرُ عددٍ ممكن من المستخدمين مثل هذه الجسور. يطلق على المشروع اسم ندفة الثّلج لأن الجسر موجودٌ فقط طالما هنالك شخص يتصفّح الإنترنت. ثم تذوب ندفة الثّلج ولا يعود من الممكن التعرُّف عليها.

هل يجب عليّ قبول القيود عند التصفُّح باستخدام Tor؟

عليك أن تتقبَّل أن الرّاحة أقلّ. الإعدادات الطبيعيّة (default settings)، على سبيل المثال، توقف جافا سكريبت ولا يتمّ حفظ ملفات تعريف الارتباط (cookies). هذا يعني أن المتصفّح لا يخزّن أي كلمات مرور ولا يملأ أيّ نماذج مسبقًا.

هناك أيضًا مواقع إنترنت أو مشغلو بنية تحتيّة لا يريدون أي حركةٍ مطلقًا من شبكة Tor لأنهم يخشون أن تكون خطيرة أو مريبة. ولكن الآن، حتّى عمالقة الإنترنت بدأوا يدركون أن حركة Tor ليست شريرة في جوهرها.

ما هي درجة خطورة أن يقبض عليّ النّظام كمستخدمٍ لـ Tor ؟

من الممكن التعرُّف على الحركة نحو الجسر. ما يجري عادةً هو إبطاء الحركة ببساطة أو حجبها. ولكن هناك خطر من أن تواصل السّلطات التحقيق بحثًا عن المستخدم.

ما هو الفرق بين الشّبكة المظلمة وبين Tor؟

تستخدم الشبكة المظلمة بروتوكول Tor. ولكن لا يُعدُّ كل من يستخدم Tor جزءًا من الشّبكة المظلمة. فيسبوك وصحيفة نيويورك تايمز وبي بي سي ودويتشه فيله تسخدم Tor أيضًا. لذا فإن Tor ليس مكانًا للأنشطة غير القانونية، ولكنه بروتوكول لإخفاء هوية أولئك الذين لديهم مصلحة مشروعة لإخفاء هويتهم.

هناك أدوات أخرى للتّحايل على الرّقابة، مثل سايفون Psiphon. ما هو؟

Psiphon مزوِّدٌ تجاريٌّ من كندا يعمل مع وسائل الإعلام مثل دويتشه فيله منذ فترة طويلة وأنتج منتجًا يلبّي احتياجات وسائل الإعلام الحرّة. يقدّم Psiphon تطبيقات وبرامج كمبيوتر يتم فيها تجربة آليّات مختلفة لتجنُّب الرّقابة واحدةً تلو الأخرى. يتم استخدام خوادم مختلفة وخوادم بروكسي وتقنيات VPN وما إلى ذلك. إذا كنت تستخدم سايفون عبر دويتشه فيله، سترى موقع دويتشه فيله ويمكنك بعد ذلك استخدام أيّ موقع آخر على الإنترنت الحرّ أيضًا.

كيف أصل إلى Psiphon كمستخدم؟

يساعد Psihpon دويتشه فيله على توفير مصدر التّحميل للبرنامج أو التّطبيق. إنه موجود على السّحابة، نظرًا لأن أنظمة الرقابة لا تستطيع أن تحظر الخدمات السحابيّة الكبيرة لأن الأضرار الجانبيّة ستكون كبيرةً جدًا.

هل هناك أيضًا خدمات مراسلة آمنة؟

يستخدم الكثيرون خدمات المراسلة الفوريّة مثل WhatsApp، وMessenger Facebook. لكن هذه الخدمة، على سبيل المثال، أصبحت سيئة السمعة لأنها تقرأ الأرقام المخزّنة على هواتف مستخدميها وليس من الواضح إلى أين تذهب البيانات. تطبيق Signal المجاني أكثر أمنًا.

لا يقتصر الأمر مع Signal على الدّردشة بأمان، بل يمكنك أيضًا إجراء مكالمات هاتفية. وهناك نسخةٌ من التّطبيق للكمبيوتر. على عكس الخدمات الأخرى، فإن الكود المصدريّ لـ Signal كودٌ مفتوح، مما يعني أنه يمكن لخبراءِ أمنِ تكنولوجيا المعلومات التأكُّد من أنّه آمنٌ حقًا.

هل هناك محركات بحث تحترم الخصوصيّة؟

نعم، هنالك محرّكات بحث، على عكس Google أو Bing، لا تجمع عناوين الـ IP لمستخدميها ولا تخزّنها ولا تعالجها. كما لا تحتوي على إعلانات شخصيّة مزعجة. تسمّى محركات البحث هذه DuckDuckGo أو Startpage.

ما هي التّركيبات الإضافية (add-on) للمتصفّح؟

تشتمل هذه التركيبات على أدوات أخرى لجعل التصفُّح أكثر أمانًا. يتضمّن ذلك التركيبات الإضافيّة التي تحظر ملفات تعريف الارتباط أو أدوات التتبُّع أو البرامج النصية مثل Java. ومن الأمثلة على ذلك uBlock Origin أو Privacy Badger. يتم تثبيتها عبر إعدادات المتصفّح.

فابيان شميدت مؤلّفٌ ومحرّرٌ في مكتب العلوم في دويتشه فيله، مهتمٌّ بشكلٍ خاصّ بالتّقنيات والابتكار. درس شميدت علم الاجتماع واللغويات.

فابيان شميدت مؤلّفٌ ومحرّرٌ في مكتب العلوم في دويتشه فيله، مهتمٌّ بشكلٍ خاصّ بالتّقنيات والابتكار. درس شميدت علم الاجتماع واللغويات.