Image: Shutterstock

كيف تحمي نفسك من البيانات الوصفية

إقرأ هذه المقال في

في مقابلةٍ أجرتْها معه منظّمةُ مراسلون بلا حدود، حذّر خبيرُ التّكنولوجيا “بنجامين فين” من التّهديد الذي تشكّله البيانات الوصفيّة، وتحدّث بالتّفصيل عن الأدوات المتاحة للصّحفيين لحماية أنفسهم ومصادرهم.

مراسلون بلا حدود: ما هي البيانات الوصفيّة؟

بنجامين فين: بالمعنى الأدقّ: البيانات الوصفيّة هي البيانات التي تصِفُ البيانات. تختلفُ احتياجات المنصّات إلى البيانات الوصفية لتؤدّي المنصّاتُ عملها، وهذا يشمل معلوماتٍ مثل التّاريخ والوقت واسم الملف والإعدادات والموقع وعنوان البريد الإلكتروني والمستلِم وأسماء الخوادم (السيرفرات) والبرمجيّات وغيرها. وقد تشملُ أيضًا ما ينقرُ عليه المستخدِم، وكم يبقى في الصّفحة، وما يشتريه، وكلّ عادة أو اهتمامٍ يبديه المستخدِم ويمكن تتبُّعه. هنالك بياناتٌ وصفيّة لكلِّ ما يفعله المستخدمُ على جهاز الكمبيوتر بما في ذلك ملفات الكمبيوتر الشّخصيّة والوثائق ووسائل التّواصل الاجتماعيّ وكلّ عمليات البحث على الإنترنت. يمكن دمج هذه البيانات من عدّةِ منصّات باستخدام الملفّات الشّخصيّة والمُتَتبِّعات المعروفة أيضًا باسم ملفّات تعريف الارتباط (كوكيز)، لفهم ماهيّة الشّخص فهمًا عميقًا وحتى للتّنبُّؤ بسلوكه على الإنترنت.

مراسلون بلا حدود: كيف يمكن استخدام البيانات الوصفيّة للمراقبة؟

بنجامين فين: قد لا تتمكّن السّلطات الحكومّية دائما من الوصول إلى محتوى محادثةٍ مشفّرة، ولكن يمكنها معرفةُ هويّات الأشخاص الذين يتواصلون من خلال البيانات الوصفيّة. على سبيل المثال، من خلال مزوِّد خدمة الإنترنت (ISP)، يمكن للسّلطات الوصول إلى معلوماتٍ عن الأشخاص الذين يتواصل معهم الصّحفي، والموقع الجغرافيّ لهؤلاء الأشخاص وتحرّكاتهم، ونوع التّطبيق الذي يستخدمه، وحجم الملف الذي يتمّ إرساله، سواء كان مشفّرًا أو غير مشفّر. رغم أنه لا يمكن الوصول إلى محتوى الرّسالة بحدّ ذاتها، إلا أن البيانات الوصفيّة تكشفُ معلوماتٍ مهمّةً يمكن استخدامها ضدّ كلٍّ من المرسِل والمستقبِل.

تدفع شركات مثل غوغل أو فيسبوك مبالغ هائلة مقابل البيانات الوصفيّة، مما يشجع التّطبيقات ومزوّدي خدمات الإنترنت على جمعها من مستخدميهم. لا تهتم الشركات بما يقوله أو يفعله المستخدمُ الواحد، ولكن القدرة على جمع إحصاءات محدّدة من ملايين المستخدمين حول عاداتهم وتوقيتهم واهتماماتهم مفيدةٌ للتّطوير والمبيعات والتّسويق.

مراسلون بلا حدود: هل يستغلّ نظام المراقبة الجماعيّة في الصّين البيانات الوصفيّة؟

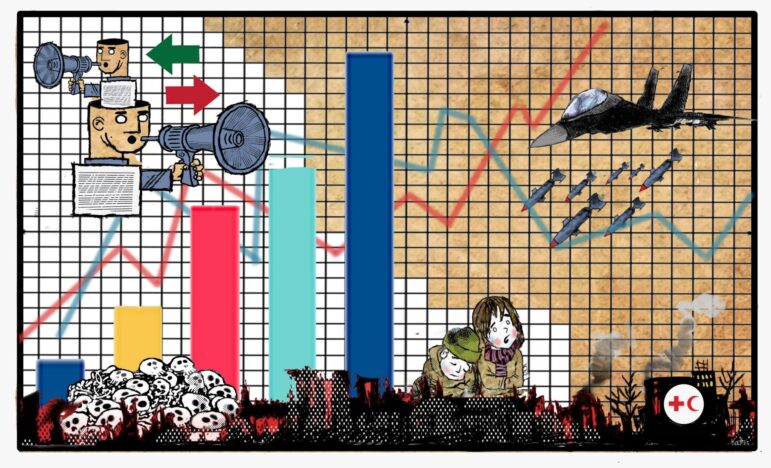

الصّورة: لقطة شاشة

بنجامين فين: يراقبُ نظام المراقبة الجماعيّة الذي تملكه الحكومة في الصّين، المعروف باسم Skynet، المواطنين من خلال الإنترنت وكاميرات المراقبة والتّقنيات الرّقميّة الأخرى. تمّ تطوير أنظمته الدّاخلية باستخدام البيانات – بما في ذلك بالطبع البيانات الوصفيّة – التي تمّ جمعها من خلال WeChat، وهو تطبيقٌ متعدّد الاستخدامات للمراسلة الفوريّة وللتّواصل الاجتماعي وللدفع عبر الهاتف المحمول، يُستخدم على نطاقٍ واسع من قبل المواطنين الصّينيين المقيمين في الصّين وخارجها. تمكِّنُ هذه التقنية الحكومة الصّينيّة من تتبُّع المستخدمين بطرق متعدّدة، وأحيانًا حتّى بعد مغادرتهم البلاد. كما تمّت إضافة ميّزات الذكاء الاصطناعي، باستخدام البيانات الوصفيّة منْ نشاطِ المستخدمين على وسائل التّواصل الاجتماعي وتاريخ التّصفُّح (browsing history) مما يمكّنُ السّلطات من “توقُّع” تصرّفات الأشخاص الذين تعتبرهم إشكاليين.

مراسلون بلا حدود: هل يمكن تشفير البيانات الوصفيّة؟

بنجامين فين: لا. لا يمكن بشكلٍ عام تشفيرُ البيانات الوصفيّة لأنّها غالبًا ما تكون مطلوبةً حتى يعمل التّطبيق أو الموقع. تشفيرُ البيانات الوصفيّة هو تقنيةٌ نامية لا يقدّمها الكثير من التّطبيقات. يمكن للشّبكات الافتراضيّة الخاصة (VPNs) حظر بعض البيانات الوصفيّة مثل عنوان IP (وهو رقمٌ فريدٌ التعريف الجهاز) من التطبيق. كما أنّه لا يوجد تقريبًا أمثلةٌ على تشفيرٍ متاحٍ تجاريًا للبيانات الوصفيّة.

مراسلون بلا حدود: هل هناك قوانين لحماية مستخدمي التّكنولوجيا من الممارسات المسيئة المتعلّقة بالبيانات الوصفيّة؟

بنجامين فين: لا. من الصعب معرفةُ القوانين التي تخضعُ لها البياناتُ الوصفيّة للمستخدم، حيث لا يتحكّمُ المستخدمون بمكانِ وجودِ بياناتهم الوصفيّة. القوانين القليلة الموجودة لحماية البيانات الوصفية ضعيفة أو يمكن تجاوزها بسهولة. في عام 2016 أصدرت أستراليا قانونًا للاحتفاظ بالبيانات الوصفيّة يلزم مزوّدي خدمات الإنترنت بالاحتفاظ بالبيانات الوصفيّة لمستخدميها لمدة تصل إلى عامين، مما يجعلها متاحةً لمجموعة من وكالات إنفاذ القانون دون الحاجة إلى الحصول على أمر قضائيّ. وقد ثبتَ بعدها أن هذا الأمر خطير واستخدُم لاستهداف مصادر الصّحفيين دون علمهم. ورفض الاتّحاد الأوروبي قانونًا مشابهًا للبيانات الوصفيّة إذ تبيّنَ أنّه ينتهك ميثاق الحقوق الأساسيّة للاتّحاد الأوروبيّ.

مراسلون بلا حدود: كيف يمكن للصحفيين حماية أنفسهم ومصادرهم؟

بنجامين فين: نظرًا لأن مزوّدي خدمات الإنترنت يتمتّعون بطبيعة الحال بالقدرة على الوصول إلى كمّية كبيرة من المعلومات ، فقد تكونُ مكافحةُ مشكلاتٍ الخصوصيّة مهمّةً صعبة. لا توجد طريقة للقضاء الكامل على خطرِ التتبُّع من خلال البيانات الوصفيّة، ولكن ما يلي يمكن أن يزيد من الخصوصية أثناء الاتّصال بالإنترنت:

1 – استخدم VPN في جميع الأوقات – يمكن لشبكة الـ VPN الجيدة أن تخفي بعض البيانات الوصفيّة مثل عناوين IP.

2 – ثبّت تطبيقات مثل Privacy Badger، الذي يقلّل من أنظمةِ التتبُّع التي تستخدمُها مواقعُ التّواصل الاجتماعي. خصّص جهازًا لوسائل التواصل الاجتماعي فقط، ولا تستخدمه أبدًا لإجراء مناقشات آمنة.

3 – استخدم متصفِّحًا يركّز على الأمان مثل Brave أو Tor. إذا كان ذلك ممكنًا، استخدم نظام Tor نفسه وليس المتصفح فحسب.

4 – استخدم التّطبيقات التي تركّز على الأمان للاتّصال مثل Signal.

5 – استخدم خدمات البريد الإلكتروني المشفرة مثل ProtonMail وشجّع مصادرك على استخدامه أيضًا، لأن خدمة البريد الإلكتروني هذه لا توفّر حمايةً قويّةً إلا عند استخدامها مع حساب ProtonMail آخر.

6 – استخدم الهواتف مسبقة الدّفع وعندما لا تكون قيد الاستخدام أطفئ الجهاز وأخرِج منه البطارية. احرصْ على استخدام مزوّد خدمة إنترنت مختلف عن هاتفك الذي تستخدمه عادةً، مع بطاقة SIM مخصصة.

7 – تبادل الملفّات الكبيرة باليد دون مقابلةِ المصدر مباشرة، استخدم صندوق بريد مثلاً. إذا كان الاجتماع مع المصدر ضروريًا، فلا تحضر معك أيّ جهاز.

نُشرَ هذا المقال في الأصل على موقع التّدريب الخاص بمنظّمة مراسلون بلا حدود. أُعيد نشره هنا بإذن.

بنيامين فين يعمل في مجال تكنولوجيا المعلومات منذ قرابة العشر سنوات، ركّز خلالها على نشر أدوات الأمن الداخلي في الشّركات الكبيرة. عمل في ميانمار خلال العامين الماضيين، وبحث في كيفيّة الحفاظ على مستوى الأمن اللازم في ظلّ دولةٍ قوميّةٍ قمعيّة. كما درّب مجموعات متعدّدة في تايوان على تدابير الأمن والسلامة.

بنيامين فين يعمل في مجال تكنولوجيا المعلومات منذ قرابة العشر سنوات، ركّز خلالها على نشر أدوات الأمن الداخلي في الشّركات الكبيرة. عمل في ميانمار خلال العامين الماضيين، وبحث في كيفيّة الحفاظ على مستوى الأمن اللازم في ظلّ دولةٍ قوميّةٍ قمعيّة. كما درّب مجموعات متعدّدة في تايوان على تدابير الأمن والسلامة.